Någon försöker logga in - godkänner du det?

Säkerhetshoten har aldrig varit fler och mer påtagliga än vad de är idag. I takt med att de traditionella säkerhetsmekanismerna för att skydda sig inte räcker till, så behöver såväl du som arbetar på it-avdelningen som du som använder systemen varje dag kunna känna dig säker på att tvåstegsverifieringen du använder faktiskt är korrekt och att pushnotisen du ska godkänna på telefonen faktiskt är legitim - du vill väl inte släppa in en angripare?

En identitet är lätt att kapa - eller?

Säkerhetsläget hårdnar. I en verklighet där såväl digital som fysisk krigsföring blivit något vi läser om allt oftare, så har vikten av en god säkerhetshygien blivit alltmer vedertaget och de flesta organisationer jag kommer i kontakt med idag har fått säkerhet som en tydlig ledstjärna i det mesta som man gör när det rör digitalisering. Vi är bra på digitalisering i Sverige. Många gånger är vi alldeles fantastiskt bra, men tyvärr har säkerhetstänket inte alltid hängt med i den takt som det borde och det visar sig ganska ofta att användare har många användarnamn-och-lösenordskombinationer att komma ihåg. Många kombinationer att minnas, gör att man förenklar. För så fungerar den mänskliga hjärnan - den orkar inte komma ihåg för många kombinationer.

Det är precis det här som är så bra för någon som vill kapa en användaridentitet; lösenord som är snarlika varandra, som återanvänds på många olika siter på webben och som därför kan öppna dörrarna till en persons hela digitala fotavtryck om angriparen har tur.

Men vi har ju MFA - så vi är säkra

Fenomenet med tvåstegsverifiering, multifaktorsautentisering eller, kort och gott, MFA, är något som jag hör många organisationer prata om att vi "ju borde rulla ut men det har gått trögt". Det är bara att köra på. Nu. För angriparna ligger inte och väntar. Många väljer idag lösningar för MFA baserat i att man inte ska avkrävas det när man sitter på kontorets nätverk för att skapa en första nivå av skydd men ofta ger det en ovälkommen baksida - att användarna inom organisationen behöver godkänna MFA-popuper i tid och otid då deras mobiltelefoner ansluter från företagsnätet i ena stunden och från mobilnätet i nästa.

Fenomenet som uppstår är att användarna godkänner på slentrian; "Jaja, det är säkert något system som ska loggas in", och så trycker man "Godkänn" utan att tänka efter. Utan att veta varifrån eller till vilken app som förfrågningen faktiskt ställts. Precis just det som en angripare också tycker är bra. För om man kommer över användarnamn och lösenord, ja då kommer ju användaren högst troligt att godkänna den förfrågningen också, även om det är angriparen som försöker logga in.

Mer information - för att höja säkerheten

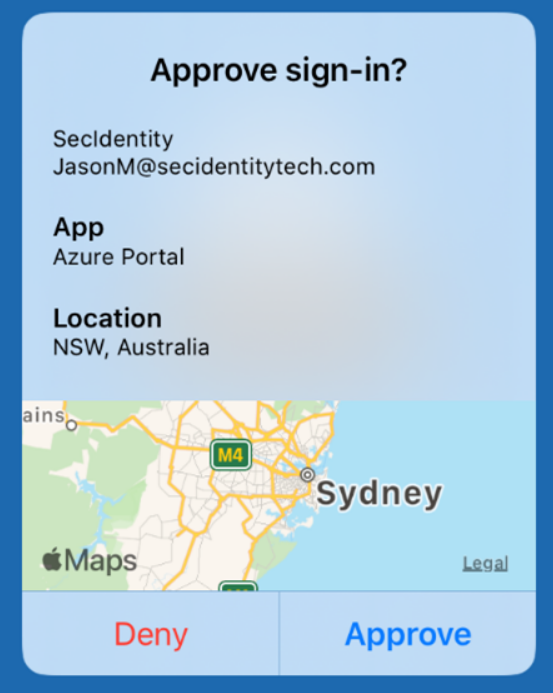

När det kommer en pushnotis i telefonen så är den reflexmässiga reaktionen att trycka på "Godkänn" för att tillåta inloggningen och hittills har det inte funnits något man kan göra för att få mer information om man använder sig av Microsofts Azure MFA - tills nu. Med en funktion kallad "Ytterligare kontext i Microsoft Authenticator" (Additional Authentication Context, AAC) så visas inte bara en pushnotis utan också information om vilken tjänst som någon försöker logga in på och var den IP-adress anropet kommer från är geopositionerad. Om det var du själv som gjort inloggningen så är ju sannolikheten att du får en karta som visar ditt närområde eller den plats där er Internetleverantör går ut mot Internet. Om det däremot är en plats som är någon helt annanstans, ja då finns ju anledning att trycka "Neka" istället.

Inbyggd säkerhet - bara att slå på

Även om det kan verka komplicerat eller omständligt att aktivera AAC så är det precis tvärtom. Skapa en grupp du vill testa det på, lägg in piloterna i den och lägg in alla andra i gruppen som inte har det igång. Förmodligen kommer ni ganska snart upptäcka den kraftigt stärkta säkerhetsupplevelsen som användarna får och som ytterligare kan bidra till bättre säkerhetshygien och medvetenhet.

Vill ni ha hjälp att komma igång? Hör av dig till mig eller till din kontakt på Atea så hjälper vi dig igång!