Sluta segmentera!

Det talas ofta om segmentering av system och nätverk som en stark säkerhetsåtgärd. Men varför misslyckas vi då alldeles för ofta med den typen av "enkla" åtgärder? Jag slänger fram teorin att det beror på en helt annan sorts segmentering...

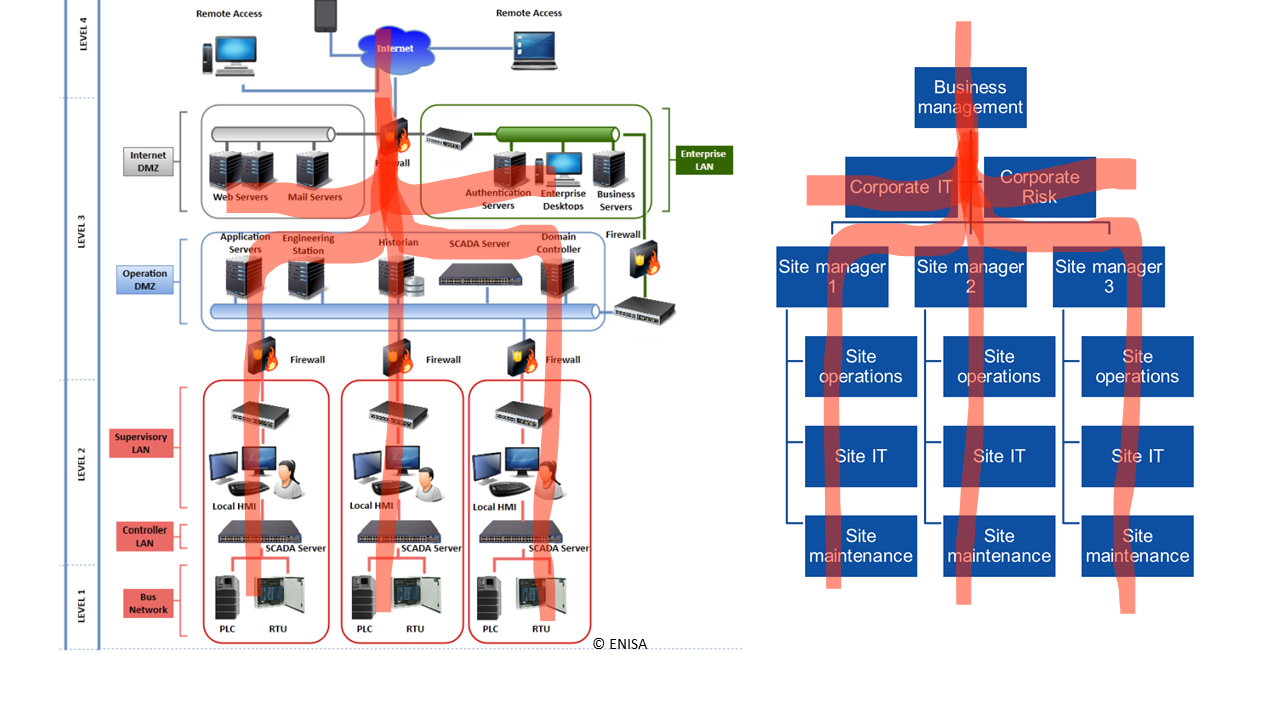

Alla som arbetar inom någon form av OT-säkerhet är van vid att segmentering är en av de viktigaste säkerhetsåtgärderna. Oavsett om det är klassiska Purdue-tankar från ISA 95, "zones and conduits" enligt 62443, ACL:er, SDN-nät eller mikrosegmentering så använder vi segmentering för att skära upp helheten. Vi skapar de där lagren som i en lök så enbart de prylar som behöver kommunicera med varandra kan göra det. Efter att ha sett ett antal segmenterings-projekt så inser jag också att segmentering är den enkla delen. Det svåra är att få till bra integration, det vill säga en säker kommunikation mellan de olika segmenten. Beroende på var i vår segmenteringsmodell vi tittar så är det dessutom olika protokoll och kommunikationsmetoder så vi använder olika former av gateways och tjänster för att översätta så att olika språk kan användas i olika situationer.

Hur olika är vi?

I de flesta av mina uppdrag agerar jag rådgivare åt olika grupper av personer i olika typer av organisationer. Jag har regelbundna träffar med IT-säkerhetschefer, automationsfolk, IT-chefer, lösningsarkitekter, R&D-folk, produktionschefer och informationssäkerhetschefer från alla möjliga typer av organisationer, allt från kärnkraftverk, via sjukvård och fastighetsförvaltning till skogsindustri och högteknologisk tillverkande industri. Jag reflekterar ofta över att alla dessa människor och deras organisationer har så många gemensamma utmaningar trots att förutsättningarna på ytan är så olika. Det finns mycket att lära av varandra mellan helt olika branscher!

Vad är då problemet?

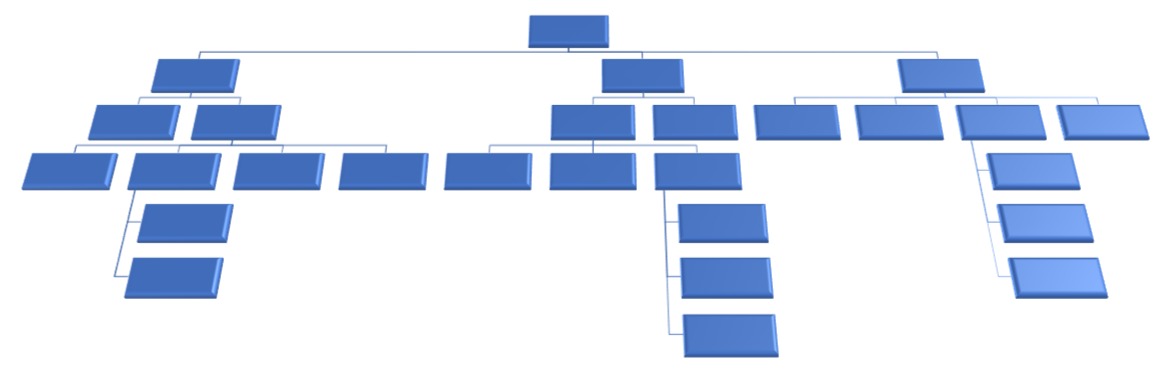

Den absolut vanligast problematiken i alla dessa organisationer har med segmenterad kommunikation att göra. Fast då inte den sorten som går på nätverk, utan den som är mellan människor. Lite som i våra nätverk har man oavsiktligt skapat segmentering genom uppdelade organisationsstrukturer, åtskilda produktionsenheter och genom att man har olika mål och utmaningar i vardagen. Och även här har man olika "protokoll", eller sätt att uttrycka sig, som gör att det är svårt att få till en vettig kommunikation mellan olika enheter. Det här är definitivt ett problem som jag ser i precis alla branscher och oavsett storlek på organisation.

Likheten mellan ett organisationsträd och trädstrukturen i en typisk segmenterad nätverksstruktur är slående! Det är också slående hur ofta vi misslyckas med segmenteringen av nätverk och system på grund av att vi har ett alldeles för spretigt och trasigt organisatoriskt träd!

Oj! Vad ska vi göra?

Hur ska vi då få till en bra kommunikation? Vilken motsvarighet har vi till bra integrationer och gateways? Eftersom vi knappast kan få alla att ha samma prioriteter, få att alla att använda samma språk eller ge alla samma utmaningar så får vi hitta ett sätt att kommunicera som överbryggar dessa olikheter. Mycket handlar förstås om grundläggande verksamhetsstyrning som strategiarbete, målnedbrytning och internkommunikation. Men om vi fokuserar på säkerhetsarbete här så finns det speciella utmaningar i att få till bra kommunikation. Sysslar du med informationssäkerhet har du ett sätt att uttrycka dig kring risker, hot och sårbarheter. Om du arbetar med miljöfrågor har du en annan uppsättning begrepp, likaså har du ytterligare andra ord om du sysslar med fysiskt skydd, GDPR, brandskydd, maskinsäkerhet, Seveso-frågor eller SIS-system.

Värdet av våra ord...

De flesta har stött på CIA-triaden från informationssäkerhet, "Confidentiality - Integrity - Availability" ("Hemlighet - Riktighet - Tillgänglighet"). Det här är begrepp som passar väldigt bra när man resonerar kring skyddet av information. Om man sysslar med risker kopplade till automationssystem passar inte "CIA" så bra och därför har en annan triad blivit populär "Control - Observe - Operate" som utifrån styrsystemets perspektiv beskriver dess förmåga att styra processen, att låta oss observera processen och att låta oss påverka processen. Är man mer fokuserad på processen och dess riskers påverkan på oss har ytterligare en triad "Safety - Resilience - Performance" blivit populär eftersom vi kan beskriva hur farlig processen är för omgivningen, hur tålig processen är mot påverkan och hur effektiv processen är på att leverera det resultat som den är till för.

Dessa olika kombinationer av tre är väldigt användbara. Det diskuteras flitigt vilken kombination som är bäst, vilket jag tycker är helt fel sätt att närma sig det här. För att få till den där integrationen mellan olika delar av organisationen och mellan personer med olika vardag behöver vi krydda vårt språk med alla dessa ord för att vara säker på att vi beskriver verkligheten på ett sätt som alla förstår oavsett av deras bakgrund. Det är så vi skapar vår integrationsplattform för mänsklig kommunikation som överbryggar skillnader i vår världsbild.

Men vår organisation då?

En annan viktig bit är förstås organisationen i sig själv. Större organisationer med verksamhet på flera platser låter ofta varje enskild "fabrik" bli en separat produktionsenhet med en egen produktionschef som är ansvarig för resultat och risker i den egna verksamheten. Varje enhet har egna resurser som bygger och underhåller automationssystemen som driver verksamheten. Det är väldigt mänskligt att man som automationsingenjör prioriterar den egna enhetens behov och möjligheter över hela organisationens möjligheter. Det är lätt att detta, rätt eller fel, skapar situationer som ser ut som suboptimering för en utomstående. Något som jag personligen tycker är viktigt är att det företagsgemensamma säkerhetsarbetet fokuserar på att skapa möjligheter för varje enskild produktionsenhet som de själva inte har resurser att få till var för sig.

Vad är lösningen?

Vi måste bli bättre på att kommunicera! Så precis som inom nätverkssegmentering är det integrationen mellan de olika segmenten som är både svårt och viktigt. Lyckas vi med integrationen kan vi dra nytta av alla fördelar som segmenteringen ger men utan den stör helhetens förmågor och utan att vi tar genvägar som förstör effekten av segmenteringen.